27th SEA GAMES MYANMAR 2013 - Pencak Silat 13/12/13

CARA MENENTUKAN BILANGAN FIBONACCI DI PHP

BILANGAN FIBONANCI ADALAH BILANGAN YANG ANGKA SEBELUMNYA DITAMBAHAKAN MIS:

1,1,2,3,5,8,13 DAN SETERUSNYAINI CARA untuk MENAMPILKAN BILANGAN FIBONANCI SEBANYAK N BUAH

$ne =.....; //silakan masukan angka atau nilai N DI SINI $s1st = 1;

$s2nd = 1;

echo "$s1st $s2nd ";

for ($i=3;$i<=$ne;$i++){

$sNow = $s1st + $s2nd;

echo "$sNow ";

$s1st = $s2nd;

$s2nd = $sNow;

}

Hasilnya akan seperti ini :

jika kita masukan angka di $ne=8

maka akan muncul 8 angka bilangan fibonacci

yaitu 1,1,2,3,5,8,13,21

Cara menentukan bilangan prima dalam PHP

BILANGAN PRIMA ADALAH BILANGAN YANG HANYA BISA DIBAGI DENGAN 1 DAN ANGKA ITU SENDIRI $n = ...; // silakan masukkan nilai N di sini $status = "PRIMA"; for ($i = 2; $i <= $n-1; $i++) { if ($n % $i == 0) { $status = "TIDAK PRIMA"; break; } } echo "Bilangan ".$n." adalah : ".$status; ?> Hasilnya akan seperti ini: bila kita masukan angka 2 di $n maka akan muncul "bilangan 2 adalah : prima"

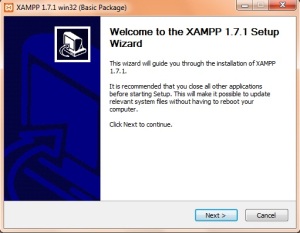

Cara Menginstal XAMPP

Pada

halaman kali ini saya akan memberi tahu cara menginstal XAMPP,

sebelumnya, OS yang saya gunakan adalah Windows 7 Ultimate. Di bawah ini

akan di jelaskan bagaimana cara menginstal XAMPP step by step, dan

tulisan ini saya buat sendiri dan tidak ada unsur plagiarisme alias

nyontek-nyontek, silahkan di lihat-lihat, barang kali membantu anda yang

kesulitan, disini saya memakai XAMPP versi 1.7.1

Langsung saja

1. Setelah anda mendownload XAMPP dari link di page sebelumnya,

sekarang adalah cara untuk menginstalnya, seperti biasa, double klik

icon XAMPP untuk memulai proses instalasi, nanti anda akan diminta

menentukan bahasa yang ingin anda pakai, disini saya pakai English.

Selanjutnya bagi anda yang menggunakan windows vista maupun windows

7, yang menonaktifkan fitur UAC atau user account control, pasti akan di

tanya seperti berikut ini, anda cukup mengklik OK pada message box

tersebut.

selanjutnya, akan mucul tulisan welcome bla bla bla… yang menandakan anda baru mulai menginstal XAMPP ini. klik NEXT.

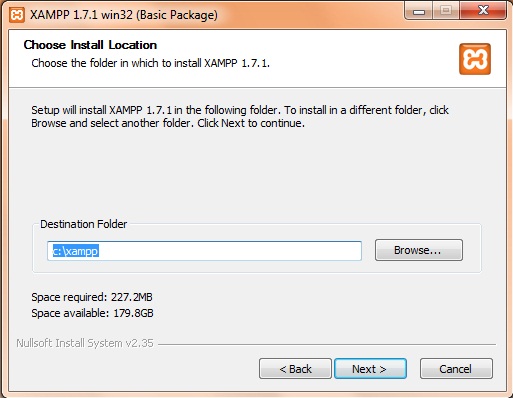

Setelah anda menekan NEXT, maka selanjutnya anda akan ditanya, dimana

anda akan menginstal XAMPP ini, klo saya sih di posisi defaultnya

saja,yaitu di C:\xampp

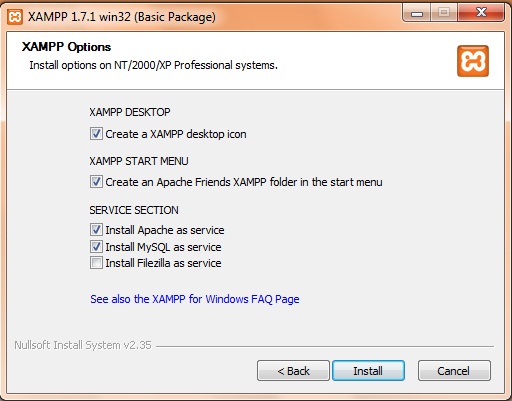

Setelah anda menentukan dimana anda akan menginstal XAMPP tersebut,

berikutnya adalah menentukan mana saja yang akan anda instal, LIHAT

BAGIAN BAWAH!!! Disana terdapat apache dan My SQL serta File zilla, beri

tanda centang pada Apache dan My Sql, Apache berguna sebagai server

lokal, jadi anda akan membuat web seolah2 online, dan My Sql digunakan

sebagai database, dimana dengan data base pengerjaan web akan lebih

mudah serta dapat autosave, sehingga anda tidak perlu khawatir.

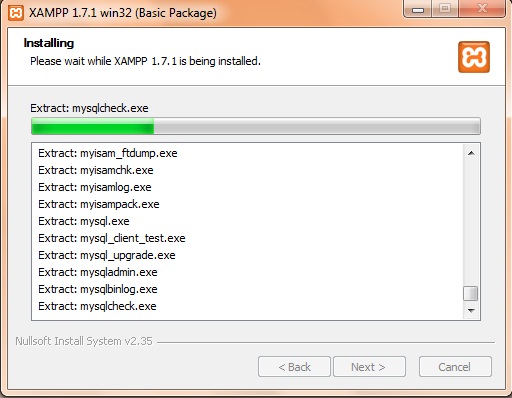

Setelah anda memilih instal, selanjutnya yang harus anda lakukan

adalah menunggu.. ketika saya menginstal, pada bagian ini saya tidak

menunggu lebih dari 1 menit, jadi bersabar ya ![]()

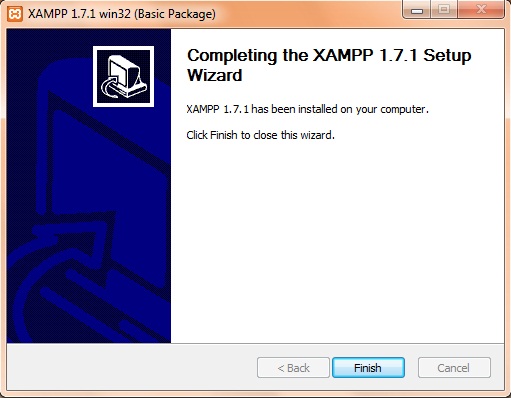

Setelah selesai, maka selanjutnya yang anda harus lakukan adalah mengklik finish seperti gambar di bawah ini.

setelah selesai mengklik finish biasanya ada comand prompt muncul

sebentar, tungguin aja, paling beberapa detik juga hilang, gambarnya

seperti ini.

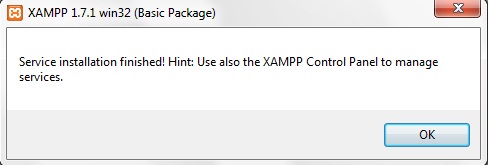

Setelah cape nunggu akhirnya keluar message box seperti ini. Klik OK saja.

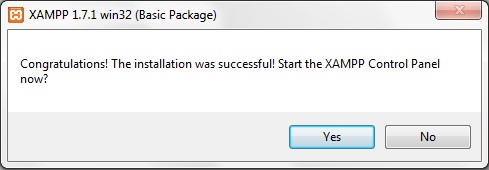

Setelah itu akan muncul lagi satu message box, disini anda pilih saja YES.

Setelah itu, Akan muncul XAMPP di sebelah kanan bawah, Note: PASTIKAN

KEADAAN APACHE DAN MY SQL DALAM KEADAAN RUNNING!!! JIKA APACHE TIDAK

AKTIF MAKA BROWSER MENUNJUKAN OFFLINE MODE SAAT INGIN MENGINSTAL

WORDPRESS, DAN JIKA MY SQL TIDAK AKTIF, MAKA DATABASE TIDAK AKAN BISA DI

BUAT!!!

TAMBAHAN, JIKA FILE ZILLA TIDAK RUNNING BUKAN MASALAH!! Karena

nantinya kita akan menggunakan File zilla dalam bentuk yang berbeda.

Sharing melalui jaringan

- Pengaturan pada Semua Komputer (Komputer Master dan Komputer Cliens)

- Pengaturan pada Komputer Master

- Pengaturan pada Komputer Cliens

Note: Pada artikel ini, saya menggunakan Windows XP sebagai contoh, namun Anda tetap bisa mencapai hasil yang sama dengan menggunakan Windows Vista atau windows 7, tapi navigasi terminologi dan menu mungkin sedikit berbeda.

Mari kita uraikan satu persatu:

1. Pengaturan pada Semua Komputer (Komputer Master dan Komputer Cliens)

- Buka Control Panel melalu Start => Control Panel lalu temukan dan buka System

|

| Gambar 1. System Properties |

- Pilih Tab Computer Name, lihat apakah workgroup tersebut sudah sama dengan nama workgroup yang anda inginkan. Jika belum ubah workgorup tersebut dengan klik Change.

|

| Gambar 2. Membuat nama komputer dan workgroup |

- Lalu ubahlah workgroup dengan nama yang Anda inginkan dan harus sama dengan nama workgroup pada komputer yang lain yang ingin Anda share printer, lalu klik OK.

2. Pengaturan pada Komputer Master

- Buka kembali Control Panel melalui Start kemudian pilih dan buka Printer and Faxes, pada windows Printer And Faxes tersebut Akan terlihat printer yang sudah ready dan terhubung dengan komputer sekarang ini, klik kanan printer yang Anda ingin share lalu klik Sharing... (contoh kami menggunakan printer brother)

|

| Gambar 3. Membuka Sharing Printer Properties |

- Lalu akan terbuka Tab Sharing Properties seperti di bawah ini. Silahkan pilih Share this printer, Beri nama sesuka Anda atau biarkan dengan nama yang sudah ada kemudian klik OK. Jika ada permintaan CD Windows, atau konfirmasi dari printer sharing, pilih “Just Enable File and Printer Sharing” dan Klik OK.

|

| Gambar 4. Nama Printer pada Sharing Printing |

3. Pengaturan pada Komputer Cliens

- Buka Control Panel melalu Start => Control Panel lalu pilih Printer and Faxes, Pada tab di sebelah kiri pilih Add a Printer. Seperti gambar dibawah ini:

|

| Gambar 5. Menambahkan Printer Sharing |

- Maka akan terbuka Add Printer Wizard, Klik Next >

|

| Gambar 7. Tampilan awal Add Printer Wizard |

- Kemudian Pada Local or Network printer pilih A network printer, or a printer altachead to another computer lalu klik Next >

|

| Gambar 8. Pilih A network printer |

- Kemudian pilih Browse for printer lalu klik Next >, maka komputer Anda akan mencari printer yang tadinya sudah kita share. Untuk proses cepatnya Anda bisa pilih yang kedua yaitu Connect to this printer dengan mengetikkah Nama printer master dan nama printer yang dishare tadi dengan format "\\server\printer" atau jika menggunakan contoh dari kami yang menggunakan printer brother maka "\\Operator\BrotherD" (lihat gambar 1 untuk nama komputer, dan gambar 4 untuk nama printer)

|

| Gambar 9. Pilih Browser for a printer atau Connet to this printer |

- Terakhir akan muncul info untuk mengkonfirmasi apakah Share Printer Jaringan ini akan dijadikan Printer Deafult, Anda bisa pilih tidak dengan menekan tombol No atau Pilih sesuai kebutuhan. Kami menyarankan Anda tidak memilih Yes karena setiap Anda print nanti akan ngeprint otomatis ke printer server, bagi pemula akan bingung karena yang diprint tidak keluar-keluar padahal sudah terprint di printer master.

Gerbang Logika

Gerbang

Logika atau dalam bahasa Inggris disebut dengan Logic Gate adalah dasar

pembentuk Sistem Elektronika Digital yang berfungsi untuk mengubah satu

atau beberapa Input (masukan) menjadi sebuah sinyal Output (Keluaran)

Logis. Gerbang Logika beroperasi berdasarkan sistem bilangan biner yaitu

bilangan yang hanya memiliki 2 kode simbol yakni 0 dan 1 dengan menggunakan Teori Aljabar Boolean.

Gerbang

Logika atau dalam bahasa Inggris disebut dengan Logic Gate adalah dasar

pembentuk Sistem Elektronika Digital yang berfungsi untuk mengubah satu

atau beberapa Input (masukan) menjadi sebuah sinyal Output (Keluaran)

Logis. Gerbang Logika beroperasi berdasarkan sistem bilangan biner yaitu

bilangan yang hanya memiliki 2 kode simbol yakni 0 dan 1 dengan menggunakan Teori Aljabar Boolean.

Gerbang Logika yang diterapkan dalam Sistem Elektronika Digital pada dasarnya menggunakan Komponen-komponen Elektronika seperti Integrated Circuit (IC), Dioda, Transistor, Relay, Optik maupun Elemen Mekanikal.

Terdapat 7 jenis Gerbang Logika Dasar yang membentuk sebuah Sistem Elektronika Digital, yaitu :

- Gerbang AND

- Gerbang OR

- Gerbang NOT

- Gerbang NAND

- Gerbang NOR

- Gerbang X-OR (Exclusive OR)

- Gerbang X-NOR (Exlusive NOR)

Tabel yang berisikan kombinasi-kombinasi Variabel Input (Masukan) yang menghasilkan Output (Keluaran) Logis disebut dengan “Tabel Kebenaran” atau “Truth Table”.

Input dan Output pada Gerbang Logika hanya memiliki 2 level. Kedua Level tersebut pada umumnya dapat dilambangkan dengan :

- HIGH (tinggi) dan LOW (rendah)

- TRUE (benar) dan FALSE (salah)

- ON (Hidup) dan OFF (Mati)

- 1 dan 0

Berikut ini adalah Penjelasan singkat mengenai 7 jenis Gerbang Logika Dasar beserta Simbol dan Tabel Kebenarannya.

Gerbang AND (AND Gate)

Gerbang AND memerlukan 2 atau lebih Masukan (Input) untuk menghasilkan hanya 1 Keluaran (Output). Gerbang AND akan menghasilkan Keluaran (Output) Logika 1 jika semua masukan (Input) bernilai Logika 1 dan akan menghasilkan Keluaran (Output) Logika 0 jika salah satu dari masukan (Input) bernilai Logika 0. Simbol yang menandakan Operasi Gerbang Logika AND adalah tanda titik (“.”) atau tidak memakai tanda sama sekali. Contohnya : Z = X.Y atau Z = XY.Simbol dan Tabel Kebenaran Gerbang AND (AND Gate)

Gerbang OR (OR Gate)

Gerbang OR memerlukan 2 atau lebih Masukan (Input) untuk menghasilkan hanya 1 Keluaran (Output). Gerbang OR akan menghasilkan Keluaran (Output) 1 jika salah satu dari Masukan (Input) bernilai Logika 1 dan jika ingin menghasilkan Keluaran (Output) Logika 0, maka semua Masukan (Input) harus bernilai Logika 0.Simbol yang menandakan Operasi Logika OR adalah tanda Plus (“+”). Contohnya : Z = X + Y.

Simbol dan Tabel Kebenaran Gerbang OR (OR Gate)

Gerbang NOT (NOT Gate)

Gerbang NOT hanya memerlukan sebuah Masukan (Input) untuk menghasilkan hanya 1 Keluaran (Output). Gerbang NOT disebut juga dengan Inverter (Pembalik) karena menghasilkan Keluaran (Output) yang berlawanan (kebalikan) dengan Masukan atau Inputnya. Berarti jika kita ingin mendapatkan Keluaran (Output) dengan nilai Logika 0 maka Input atau Masukannya harus bernilai Logika 1. Gerbang NOT biasanya dilambangkan dengan simbol minus (“-“) di atas Variabel Inputnya.Simbol dan Tabel Kebenaran Gerbang NOT (NOT Gate)

Gerbang NAND (NAND Gate)

Arti NAND adalah NOT AND atau BUKAN AND, Gerbang NAND merupakan kombinasi dari Gerbang AND dan Gerbang NOT yang menghasilkan kebalikan dari Keluaran (Output) Gerbang AND. Gerbang NAND akan menghasilkan Keluaran Logika 0 apabila semua Masukan (Input) pada Logika 1 dan jika terdapat sebuah Input yang bernilai Logika 0 maka akan menghasilkan Keluaran (Output) Logika 1.

Simbol dan Tabel Kebenaran Gerbang NAND (NAND Gate)

Gerbang NOR (NOR Gate)

Arti NOR adalah NOT OR atau BUKAN OR, Gerbang NOR merupakan kombinasi dari Gerbang OR dan Gerbang NOT yang menghasilkan kebalikan dari Keluaran (Output) Gerbang OR. Gerbang NOR akan menghasilkan Keluaran Logika 0 jika salah satu dari Masukan (Input) bernilai Logika 1 dan jika ingin mendapatkan Keluaran Logika 1, maka semua Masukan (Input) harus bernilai Logika 0.

Simbol dan Tabel Kebenaran Gerbang NOR (NOR Gate)

Gerbang X-OR (X-OR Gate)

X-OR adalah singkatan dari Exclusive OR yang terdiri dari 2 Masukan (Input) dan 1 Keluaran (Output) Logika. Gerbang X-OR akan menghasilkan Keluaran (Output) Logika 1 jika semua Masukan-masukannya (Input) mempunyai nilai Logika yang berbeda. Jika nilai Logika Inputnya sama, maka akan memberikan hasil Keluaran Logika 0.

Simbol dan Tabel Kebenaran Gerbang X-OR (X-OR Gate)

Gerbang X-NOR (X-NOR Gate)

Seperti Gerbang X-OR, Gerban X-NOR juga terdiri dari 2 Masukan (Input) dan 1 Keluaran (Output). X-NOR adalah singkatan dari Exclusive NOR dan merupakan kombinasi dari Gerbang X-OR dan Gerbang NOT. Gerbang X-NOR akan menghasilkan Keluaran (Output) Logika 1 jika semua Masukan atau Inputnya bernilai Logika yang sama dan akan menghasilkan Keluaran (Output) Logika 0 jika semua Masukan atau Inputnya bernilai Logika yang berbeda. Hal ini merupakan kebalikan dari Gerbang X-OR (Exclusive OR).

Simbol dan Tabel Kebenaran Gerbang X-NOR (X-NOR Gate)

Apa itu Bahasa C ?

Bahasa Pemrograman memang banyak. Salah satunya adalah C++ . Di bawah

ini adalah asal muasal Bahasa C++ serta pengertiannya yang saya kutip

dari wikipedia.org langsung aja simak :

C++ adalah bahasa pemrograman komputer yang di buat oleh (Bjarne

Stroustrup) merupakan perkembangan dari bahasa C dikembangkan di Bell

Labs (Dennis Ritchie) pada awal tahun 1970-an, Bahasa itu diturunkan

dari bahasa sebelumnya, yaitu BCL, Pada awalnya, bahasa tersebut

dirancang sebagai bahasa pemrograman yang dijalankan pada sistem Unix,

Pada perkembangannya, versi ANSI (American National Standart Institute)

Bahasa pemrograman C menjadi versi dominan, Meskipun versi tersebut

sekarang jarang dipakai dalam pengembangan sistem dan jaringan maupun

untuk sistem embedded, Bjarne Stroustrup pada Bel labs pertama kali

mengembangkan C++ pada awal 1980-an, Untuk mendukung fitur-fitur pada

C++, dibangun efisiensi dan sistem support untuk pemrograman tingkat

rendah (low level coding). Pada C++ ditambahkan konsep-konsep baru

seperti class dengan sifat-sifatnya seperti inheritance dan overloading.

Salah satu perbedaan yang paling mendasar dengan bahasa C adalah

dukungan terhadap konsep pemrograman berorientasi objek (Object Oriented

Programming).

Perbedaan Antara Bahasa pemrograman C dan C++ meskipun bahasa-bahasa

tersebut menggunakan sintaks yang sama tetapi mereka memiliki perbedaan,

C merupakan bahasa pemrograman prosedural, dimana penyelesaian suatu

masalah dilakukan dengan membagi-bagi masalah tersebut kedalam

su-submasalah yang lebih kecil, Selain itu, C++ merupakan bahasa

pemrograman yang memiliki sifat Pemrograman berorientasi objek, Untuk

menyelesaikan masalah, C++ melakukan langkah pertama dengan menjelaskan

class-class yang merupakan anak class yang dibuat sebelumnya sebagai

abstraksi dari object-object fisik, Class tersebut berisi keadaan

object, anggota-anggotanya dan kemampuan dari objectnya, Setelah

beberapa Class dibuat kemudian masalah dipecahkan dengan Class.

Nah, sekarang jika pembaca sudah paham pengertian dan asal muasal Bahasa C++ mari praktek aja langsung menggunakan bahasa C++.

eittsss . . . tapi mohon maaf ,waktu nya tidak cukup untuk pembahasan praktek Bahasa C++

contoh prog. for pada C++

Pernyataan for dapat bersusun artinya dalam suatu pernyataan for boleh ada pernyataan for yang lain. Pernyataan for yang lebih dalam akan dieksekusi lebih dulu dari pernyataan for yang luar. Contoh program berikut ini mempunyai dua pernyataan for, pernyataan for yang luar memakai variabel kontrol y sedangkan pernyataan for yang dalam memakai vanabel kontrol x.

Hasil eksekusi program ini menunjukkan bahwa pernyataan for yang dalam

akan dieksekusi selengkapnya pada setiap penambahan variabel y.

//C7_3.CPP

#include <iostream.h>

main()

{

int x, y;

for(y=l;y<=4;y++)

{

for(x=1;x <=3;x++)

cout << “y” << y << “x” << x << “t”;

cout << “n”;

}

return 0;

}

Output dari program ini adalah :

ylxl ylx2 ylx3

y2xl y2x2 y2x3

y3xl y3x2 y3x3

y4xl y4x2 y4x3

Contoh prog. bilangan bulat pada C++

Contoh program berikut ini memakai konsep di atas untuk memperoleh

hasil hitungan dari bilangan bulat 2 yang dipangkatkan mulai dari nol

sampai pangkat tertentu.

//C6_3.cpp

#include <iostream.h>

main ()

{

int n, p , val;

cout << “Input pangkat dari 2 yang terbesar : “;

cin >> n;

cout << “nPangkat” << “t” << “Nilai”-

for (p=0, val=l; p <= n; p++)

cout << “n” << p << “t” << val;

val *= 2;

}

return 0;

}

Klasifikasi Keamanan Basis Data

- Keamanan yang bersifat fisik (physical security), yaitu yang berdasar pada aspek fisik perangkat. Misalkan ruang server, kunci komputer, kartu elektronis.

- Keamanan yang berhubungan dengan orang (personel), yaitu user yang diberi labelling untuk privillege akses pengguna.

- Keamanan dari data dan media serta teknik komunikasi, yaitu bagaimana agar prosedur penyimpanan lebih aman, begitu juga pada media yang digunakan dan teknik untuk mengamankan data tersebut.

- Keamanan dalam operasi, yaitu menyusun mekanisme pengoperasian user agar terkontrol sehingga dapat diantisipasi kesalahan yang terjadi saat penyimpanan dan pengambilan data.

- Network security, memfokuskan kepada saluran pembawa informasi serta sistem yang terintegrasi kepadanya (host dan kanal).

- Application security, memfokuskan kepada aplikasi itu sendiri (yang digunakan untuk basis data atau yang menjadi antar-muka kepada basis data), beserta aplikasi dukungan lainnya kepada basis data itu sendiri.

- Computer security, memfokuskan kepada keamanan dari komputer (end system) yang digunakan, khususnya hardware pada komputer tersebut.

- Privacy / confidentiality

- Integrity

- Authentication (otentikasi)

- Availability

- Non-repudiation

- Access control

- Bit merupakan unit data yang terkecil dan terdiri dari biner 1 atau 0.

- Byte yaitu suatu kelompok yang terdiri dari beberapa bit yang menggambarkan satu angka, Field yaitu kelompok karakter, angka atau simbol-simbol menjadi suatu kata, kelompok huruf atau kelompok angka.

- Record yakni kelompok dari suatu field.

- Arsip (file) adalah kelompok dari record yang mempunyai tipe yang sama.

- Database yaitu kelompok dari arsip-arsip yang berhubungan.

- Interruption, yaitu penghentian sebuah proses yang sedang berjalan.

- Interception yaitu menyela sebuah proses yang sedang berjalan.

- Modification yaitu mengubah data tanpa ijin dari pihak otoritas.

- Fabrication yaitu serangan yang bersifat destruktif berupa perusakan secara mendasar pada sistem utama.

- kerusakan selama proses transaksi

- keadaan yang disebabkan oleh akses database yang konkuren

- keadaan yang disebabkan oleh pendistribuasian data pada beberapa komputer

- logika error yang mengancam kemampuan transaksi untuk mempertahankan konsistensi database.

- Physical, yaitu lokasi-lokasi dimana terdapat sistem komputer haruslah aman secara fisik terhadap serangan destroyer.

- User, yaitu wewenang user harus dilakukan dengan berhati-hati untuk mengurangi kemungkinan adanya manipulasi oleh user lain yang otoritas.

- Sistem Operasi, yaitu kelemahan entitas ini memungkinkan pengaksesan data oleh user tak berwenang, karena hampir seluruh jaringan sistem basis-data berjalan secara on-line.

- Sistem Basisdata, yaitu pengaturan hak pengguna yang baik.

- Relation, yaitu user diperbolehkan atau tidak diperbolehkan mengakses langsung suatu relasi.

- View, yaitu user diperbolehkan atau tidak diperbolehkan mengakses data yang tertampil pada view.

- Read Authorization, yaitu user diperbolehkan membaca data, tetapi tidak dapat memodifikasi.

- Insert Authorization, yaitu user diperbolehkan menambah data baru, tetapi tidak dapat memodifikasi data yang sudah ada.

- Update Authorization, yaitu user diperbolehkan memodifikasi data, tetapi tidak dapat menghapus data.

- Delete Authorization, yaitu user diperbolehkan menghapus data.

- Index Authorization adalah user diperbolehkan membuat dan menghapus index data.

- Resource Authorization adalah user diperbolehkan membuat relasi-relasi baru.

- Alteration Authorization adalah user diperbolehkan menambah/menghapus atribut suatu relasi.

- Drop Authorization adalah user diperbolehkan menghapus relasi yang sudah ada.

- Pemulihan terhadap kegagalan transaksi : yaitu kesatuan prosedur alam program yang dapat mengubah / memperbarui data pada sejumlah tabel.

- Pemulihan terhadap kegagalan media : yaitu pemulihan karena kegagalan media dengan cara mengambil atau memuat kembali salinan basis data (back-up)

- Pemulihan terhadap kegagalan sistem : yakni karena gangguan sistem, hang, listrik terputus alirannya.

- Mekanisme back-up secara periodik

- Fasilitas logging (log-book) dengan membuat track pada tempatnya saat transaksi berlangsung dan pada saat database berubah.

- Fasilitas checkpoint, melakukan update database yang terbaru.

- Manager pemulihan, memperbolehkan sistem untuk menyimpan ulang database menjadi lebih konsisten setelah terjadinya kesalahan.